Несмотря на то, что в наше время существует огромное количество различных средств коммуникации, шифрующих данные по умолчанию, большинство пользователей все-таки предпочитают использовать электронную почту, даже для деловых переписок. Если у вас есть собеседники, при общении с которыми вы бы хотели дополнительно защитить пересылаемую информацию, помимо сторонних сервисов, вы можете воспользоваться встроенной функцией шифрования и цифровой подписи почты, включение которой не займет много времени и потребует всего несколько довольно простых действий от каждого пользователя, участвующего в переписке.

Несмотря на то, что в наше время существует огромное количество различных средств коммуникации, шифрующих данные по умолчанию, большинство пользователей все-таки предпочитают использовать электронную почту, даже для деловых переписок. Если у вас есть собеседники, при общении с которыми вы бы хотели дополнительно защитить пересылаемую информацию, помимо сторонних сервисов, вы можете воспользоваться встроенной функцией шифрования и цифровой подписи почты, включение которой не займет много времени и потребует всего несколько довольно простых действий от каждого пользователя, участвующего в переписке.

При всём многообразии различных сторонних средств, позволяющих включить шифрование почты, проще всего использовать встроенное шифрование S/MIME, при котором используются сертификаты для подтверждения личности, а также публичные и персональные колючи для самого шифрования. И хотя звучит это довольно запутанно, для реализации этой функции вникать в принципы её работы необходимости нет (но на всякий случай мы всё же вкратце опишем общий принцип чуть ниже).

Получение сертификата

Первым делом необходимо получить сертификат для своей учётной записи почты. Их предоставляет большинство доверенных центров сертификации, Например, можно получить бесплатный SSL сертификат от Comodo. Перейдите на страницу регистрации и заполните все необходимые для регистрации поля. Через несколько минут на указанный вами адрес электронной почты должно прийти письмо с подтверждением и ссылкой на загрузку сертификата.

Добавляем сертификат в Связку ключей

Перейдя по ссылке из письма, вы сможете загрузить файл «CollectCCC.p7s», в котором содержится ваш персональный ключ. Этот файл стоит cохранить в надежном месте (например, на зашифрованном носителе или вашем компьютере, если вы используете шифрование Filevault).

- Запустите Связку ключей из папки «Утилиты».

- Перетащите полученный файл в связку ключей «Вход».

- Выберите категорию «Мои сертификаты» и убедитесь, что добавленный вами сертификат присутствует в списке (он должен содержать в названии адрес вашей электронной почты)

- Раскройте сертификат и двойным щелчком откройте ключ, который в нем отобразится.

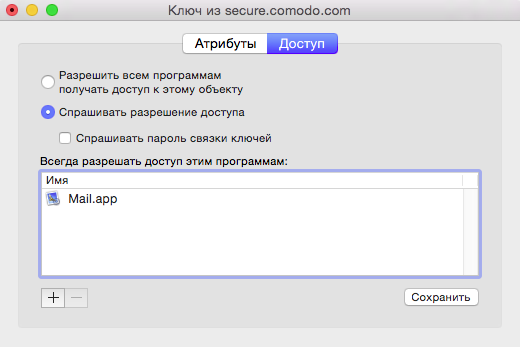

- Убедитесь, что в открывшемся окне во вкладке «Доступ» выбран пункт «Спрашивать разрешение доступа».

- Сохраните изменения и закройте Связку ключей.

Создаем новое письмо для передачи публичного ключа

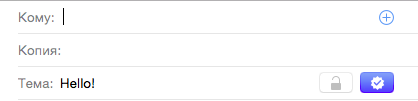

Теперь при создании нового письма Mail сможет использовать добавленный вами сертификат и вы увидите две новые кнопки: первая, в виде замка, для включения шифрования, а вторая – для подписи (хотя на данный момент активна будет только вторая).

После того, как вы и ваш собеседник добавите полученный сертификат, вам станет доступна возможность обмениваться зашифрованными сообщениями. С одной оговоркой, вам обоим необходимо отправить первое письмо для подтверждения, что вы те, за кого себя выдаете.

- Создайте новое сообщение.

- Убедитесь, что отправляете его именно с того адреса, на который выпущен сертификат.

- Укажите адрес получателя.

- Убедитесь, что письмо подписано (если письмо подписано, кнопка подписи имеет следующий вид:

)

) - Отправьте письмо.

Описанные выше действия необходимо выполнить как вам, так и вашим собеседникам. После того как вы обменяетесь первыми письмами, вы сможете шифровать последующие сообщения нажатием на кнопку с замком. В результате зашифрованные письма будут отправлены в виде вложений «smime», которые можно просмотреть, только если вы обладаете публичным ключом отправителя, который вы получите, если он подписал письмо (вам может понадобится ввести пароль от своей связки ключей, чтобы добавить в нее публичный ключ отправителя).

Если возникли проблемы

В случае, если расшифровка не производится, вы увидите пустое письмо с вложением, которое имеет название «smime». Если это происходит, стоит первым делом проверить, есть ли в вашей связке ключей публичный ключ шифрования отправителя. Также в некоторых случаях ошибки связки ключей могут препятствовать использованию публичного ключа. В этом случае запустите Связку ключей из папки «Утилиты», выберите связку ключей «Вход» и перейдите в меню Связка ключей → Первая помощь Связки ключей. Выберите пункт «Проверить», введите пароль от своей учётной записи и нажмите кнопку «Старт». Если в процессе проверки будут обнаружены ошибки, выберите пункт «Восстановить» и снова нажмите кнопку «Старт».

Полностью отключить шифрование

При создании письма вы сами решаете нужно ли вам подписывать и шифровать его. Это означает, что если обе кнопки будут неактивны, вы можете пользоваться почтой, как делали раньше. Однако, если вы хотите полностью избавиться от возможности шифрования писем вам достаточно запустить Связку ключей из папки «Утилиты», выбрать связку «Вход» и в категории «Сертификаты» удалить сертификат, который соответствует учётной записи вашей почты.

Как это работает

Алгоритм шифрования основывается на использовании определенного ключа (например, пароля). Таким образом, самый простой вариант обмена зашифрованными сообщениями, когда и отправитель, и получатель имеют копию этого ключа и с помощью него могут производить шифрование и дешифровку сообщении. Уязвимость этого способа очевидна: если злоумышленник каким-либо образом получит доступ к этому ключу, он также получит и доступ к вашим данным.

Второй вариант более надежен. Его суть заключается в использовании двух ключей: один для шифрования (публичный), а второй для дешифровки (персональный). Публичный ключ вы отправляете своим собеседникам, таким образом они получают возможность зашифровать отправляемые сообщения, но прочитать их сможете только вы, так как персональный ключ (для дешифровки) находится только на вашем компьютере.

В описанном в данной статье методе полученный вами сертификат содержал оба ключа, которые вместе с ним были добавлены в вашу Связку ключей. Когда вы подписываете свои сообщения, вы прикрепляете к нему и публичный ключ, который затем может быть использован получателем для шифрования сообщений. Этот же принцип работает и в обратную сторону: когда вы получаете подписанное сертификатом письмо, в вашу связку ключей добавляется публичный ключ вашего собеседника.

Технически, для обмена ключами сертификат не нужен, но он повышает уровень безопасности вашей переписки. Наличие данного сертификата подтверждает, что вы тот за кого себя выдаете и именно вы управляете своей учетной записью. Если вдруг каким-то образом вы утратите доступ к своей учётной записи почты, вы сможете отключить сертификат, и лишить злоумышленников возможности подписывать сообщения от вашего имени. Таким образом, если ваш собеседник получит письмо подписанное вами после того, как вы отключите сертификат, его почтовый клиент будет проинформирован, что сертификат скомпрометирован и публичный ключ для шифрования использоваться не будет.

Для получения сертификата Comodo достаточно указать свои ФИО и адрес электронной почты, однако есть центры с гораздо более сложными процессами подтверждения личности (вплоть до личного собеседования), и, в зависимости от точности проверки вашей личности, меняется и степень доверия этому сертификату (что важно, так как некоторые сервисы и компании имеют специальные списки сертификационных центров, которым они доверяют), однако меняется и цена. К тому же, какой бы сертификат вы ни выбрали, процесс шифрования останется неизменным.

Огромное спасибо Кристоферу Кесслеру за оригинальный материал, который послужил основой при написании данной статьи.